Qu'est ce qu'Applocker ?

Attention ! Applocker est uniquement compatible avec les éditions "Entreprise" et "Education" de Windows 10. A ce jour, Windows 10 Pro n'est pas pris en charge !

Applocker est une fonctionnalité qui a fait son apparition avec Windows 7 entreprise et Windows Server 2008R2. il s'agit d'une évolution des "stratégies de restriction logicielles" (ou SRP) qui avaient à l'époque été introduits avec Windows Server 2000 et Windows XP.

Selon Microsoft:

AppLocker fait avancer les fonctionnalités de contrôle d’application et les fonctionnalités des stratégies de restriction logicielle. AppLocker contient de nouvelles fonctionnalités et extensions qui vous permettent de créer des règles pour autoriser ou refuser l’exécution d’applications en fonction des identités uniques des fichiers et pour spécifier les utilisateurs ou groupes qui peuvent exécuter ces applications.

Dans ce tutoriel, nous allons voir comment utiliser Applocker dans un environnement Windows Server 2019 et Active Directory pour restreindre l'execution

Préparation des groupes

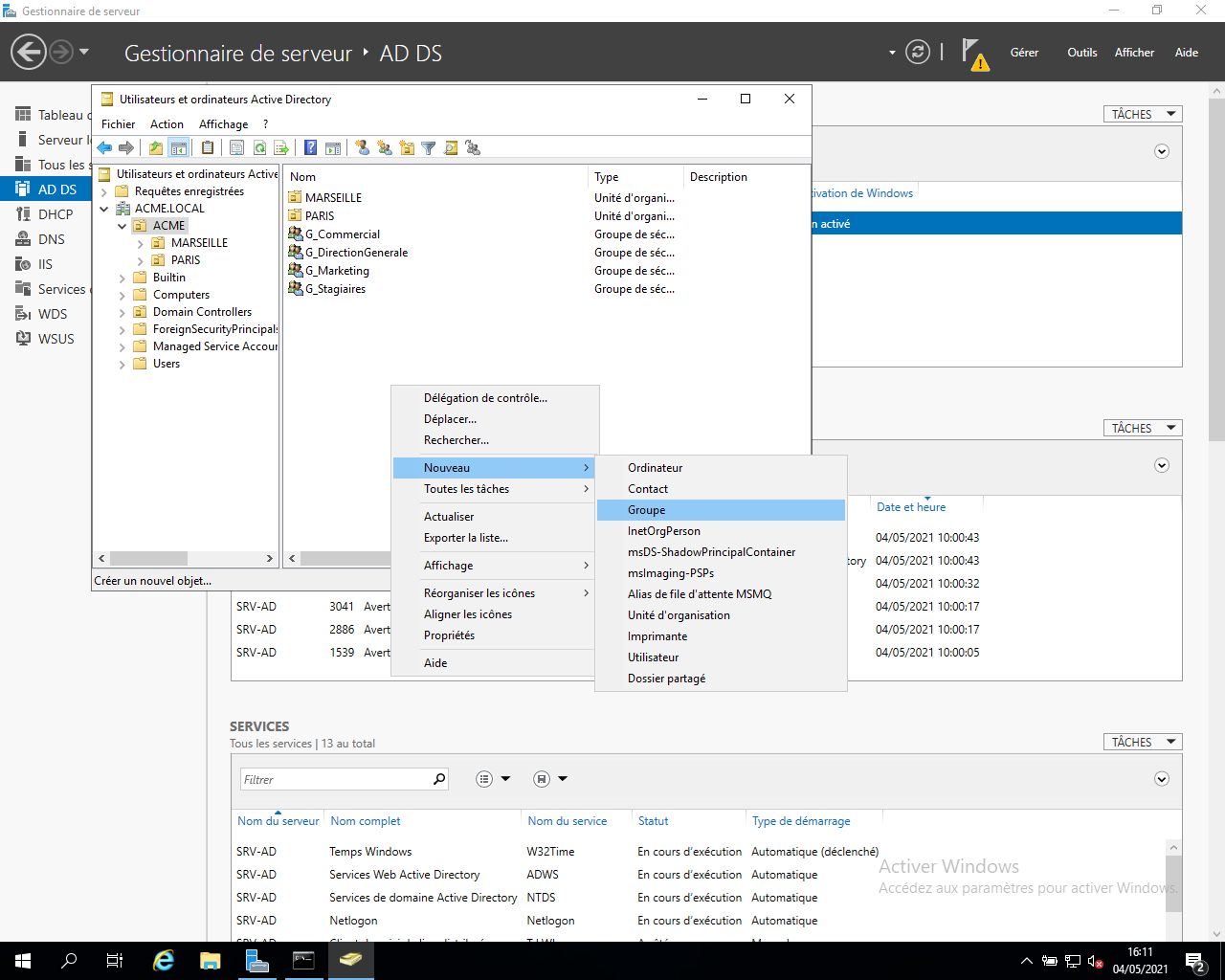

Nous allons dans un premier temps créer les groupes utilisateurs dont nous aurons besoin:

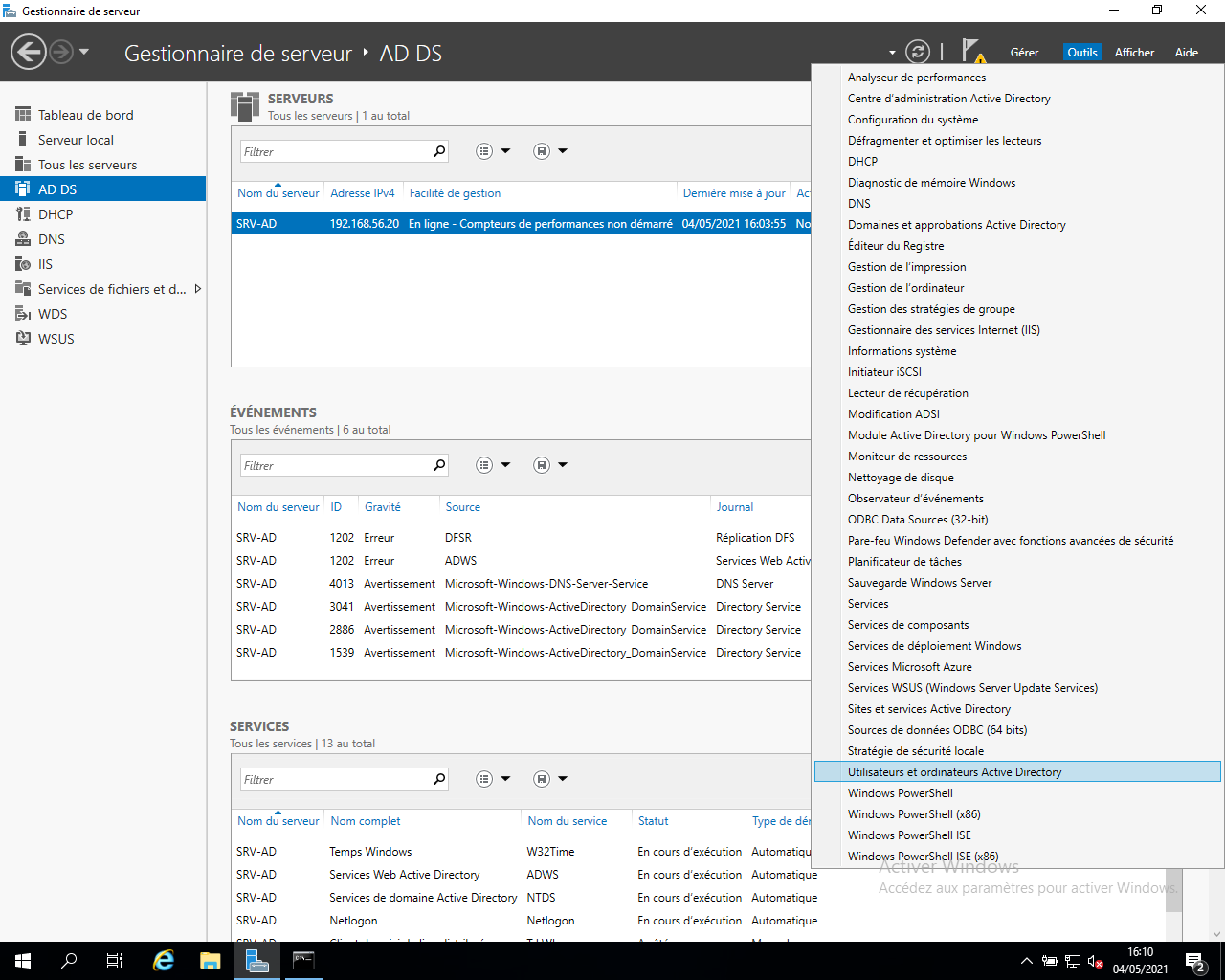

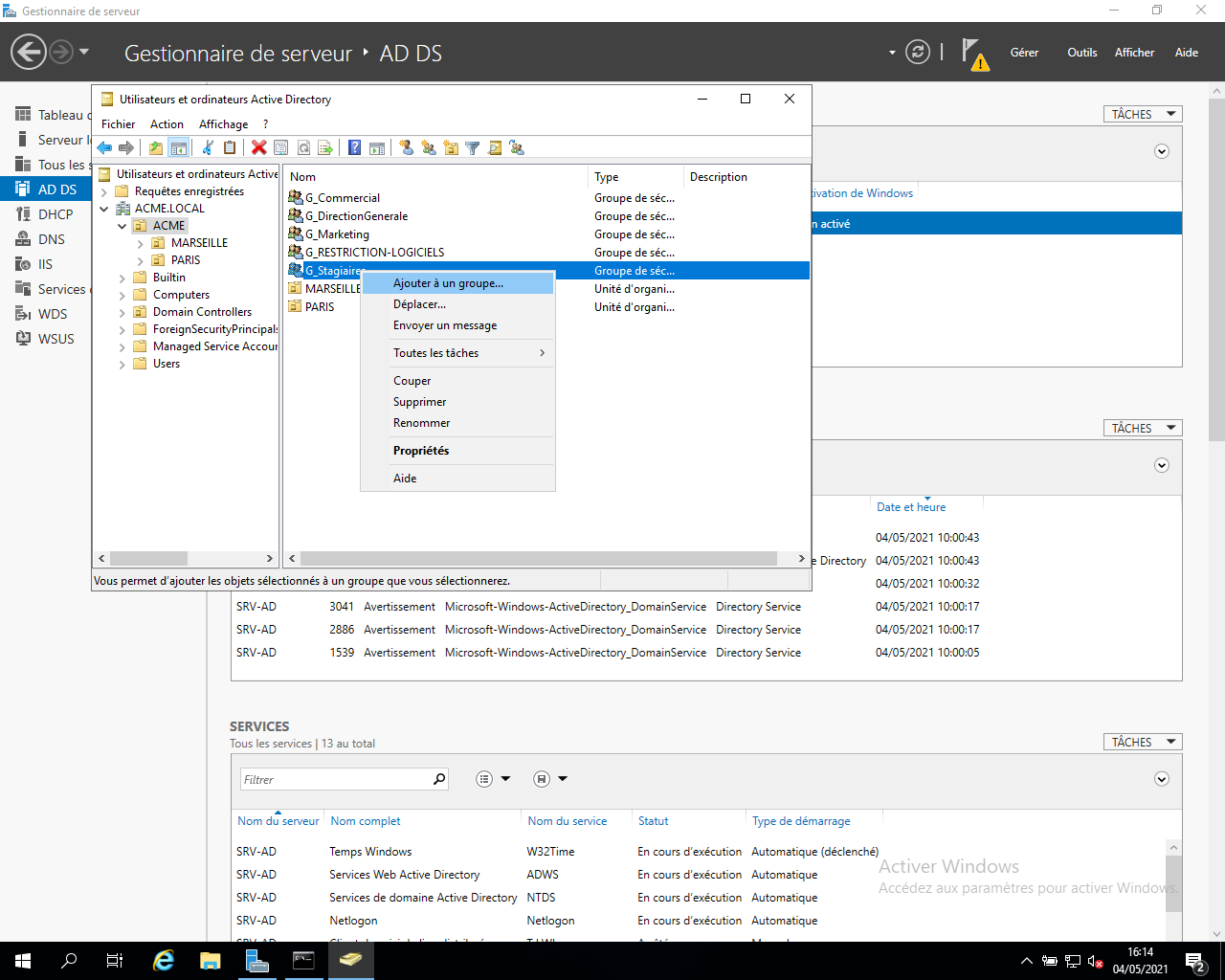

On ouvre la gestion des utilisateurs active directory

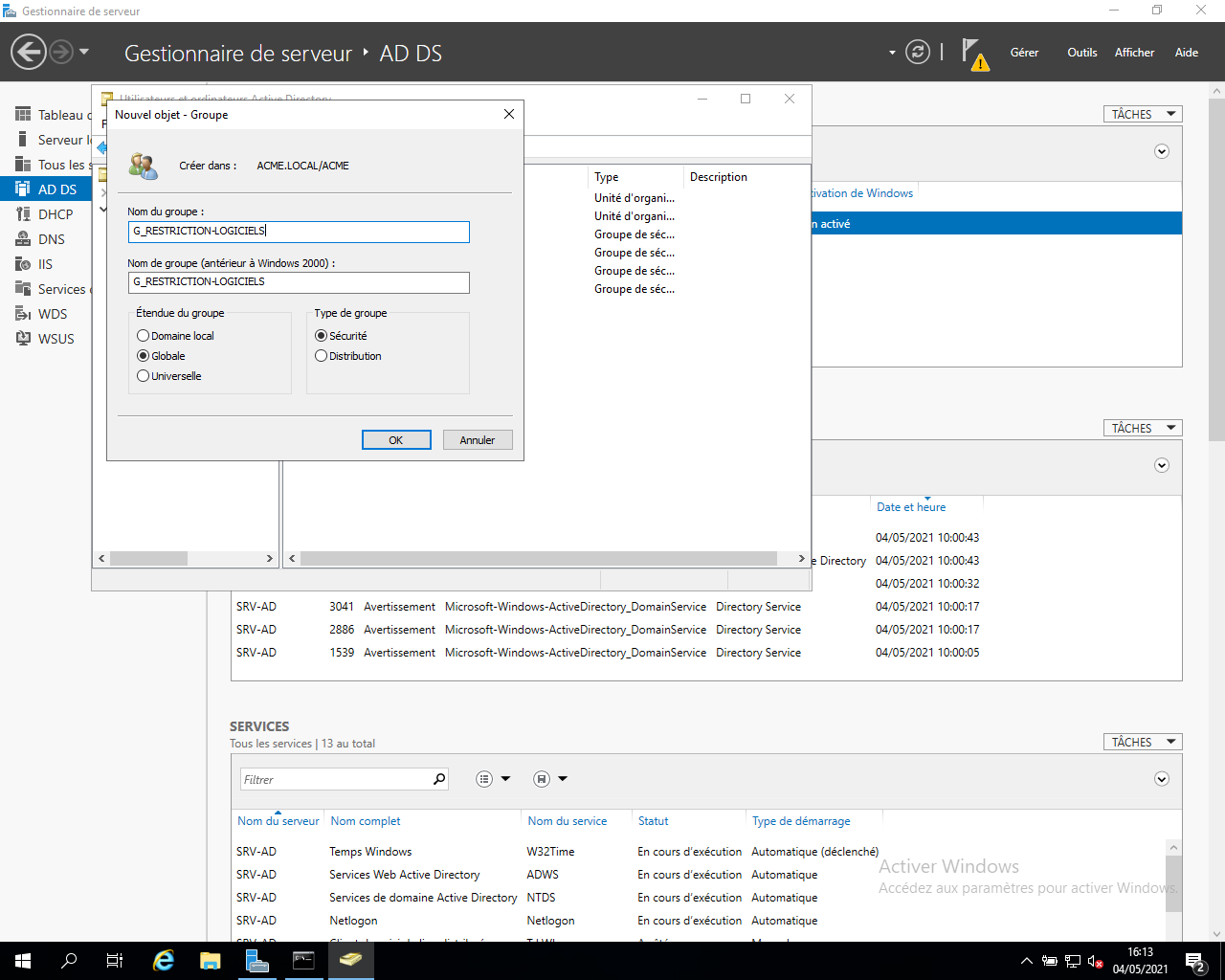

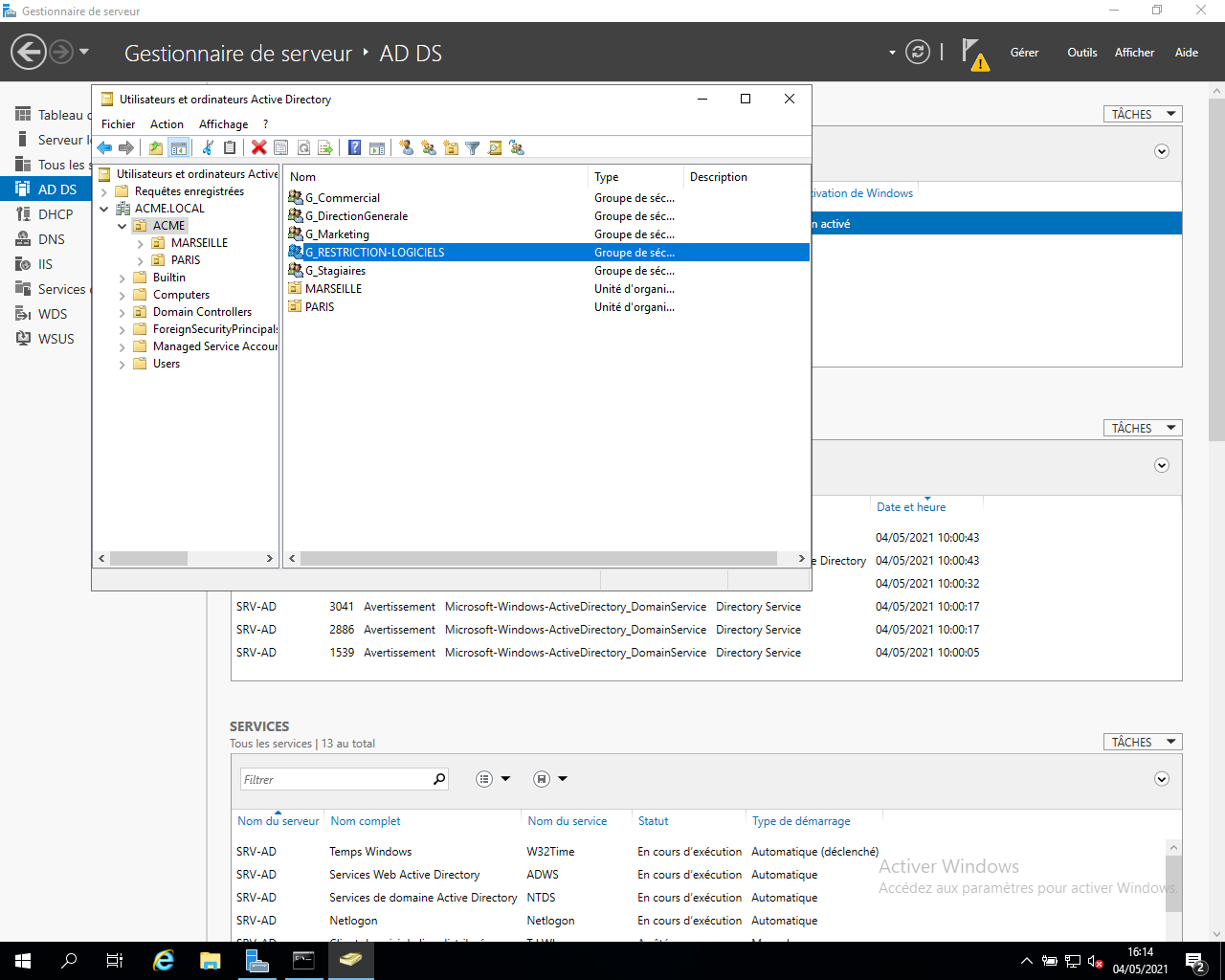

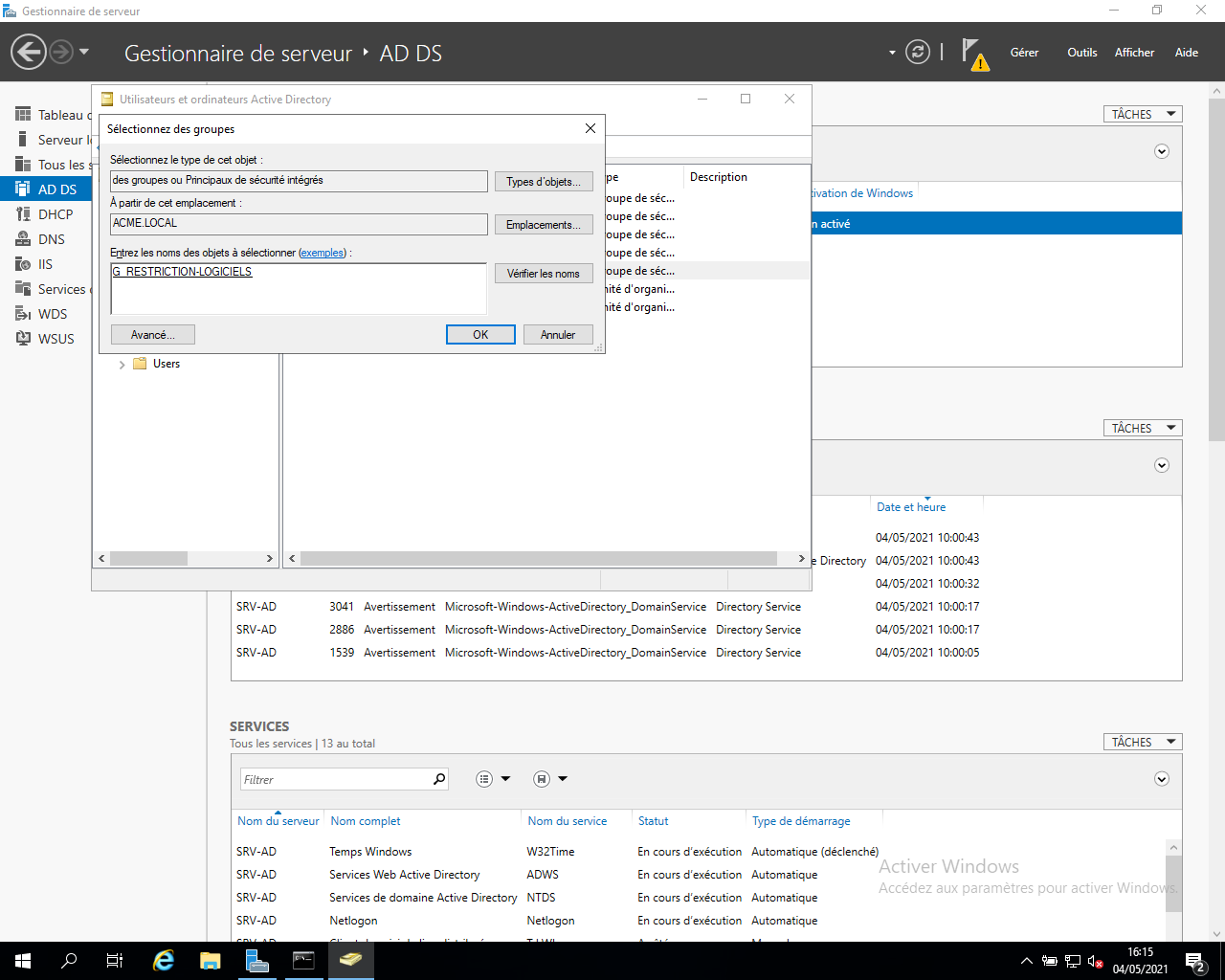

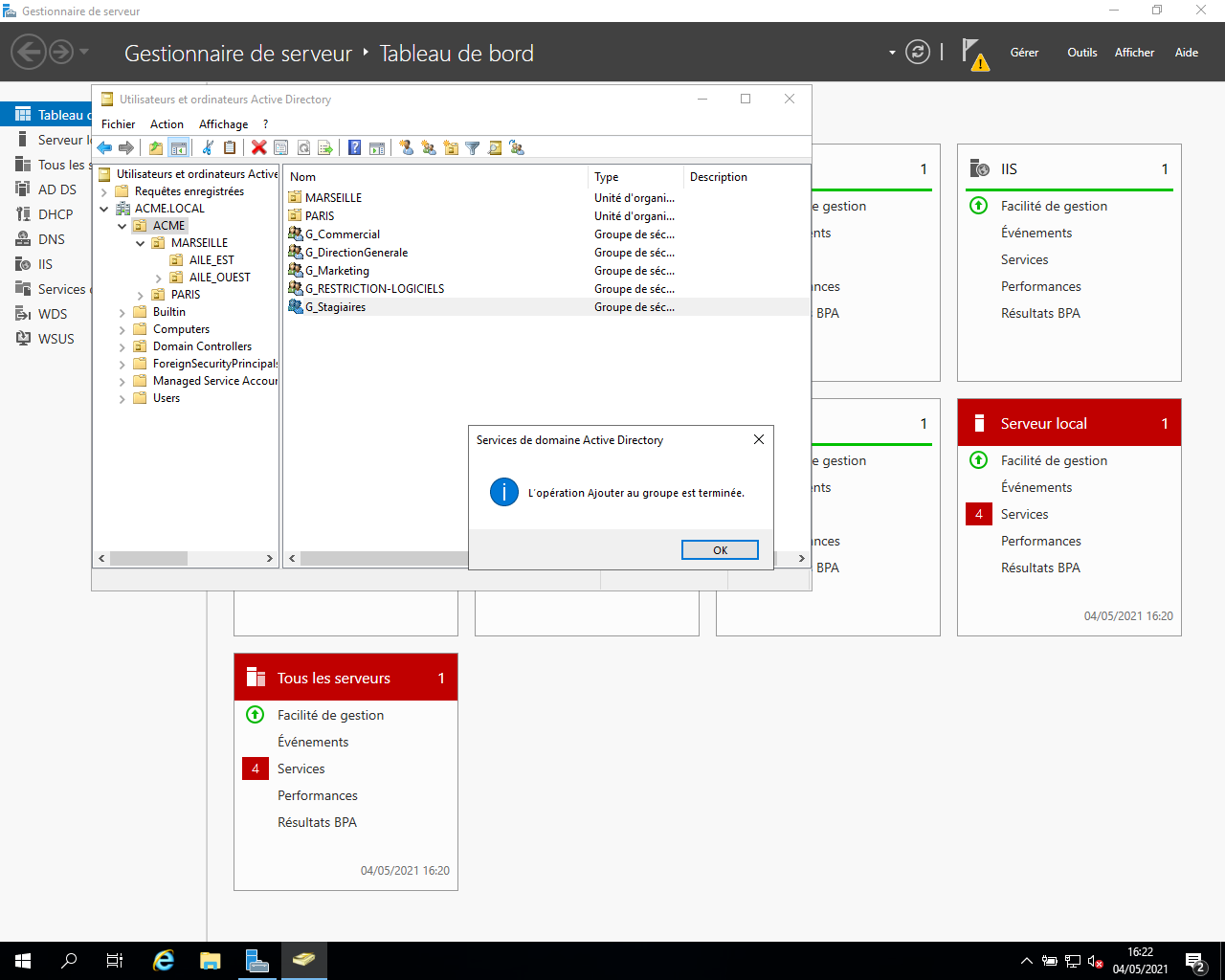

On crée un nouveau groupe que nous appellerons "G_RESTRICTION LOGICIELS. Nous pourrons ensuite insérer dans ce groupe d'autres groupes qui n'auront pas l'autorisation d'installer des logiciels (par exemple les Stagiaires :D )

Nous allons donc ajouter le groupe "G_Stagiaires" au groupe "G_restrictions_logiciels"

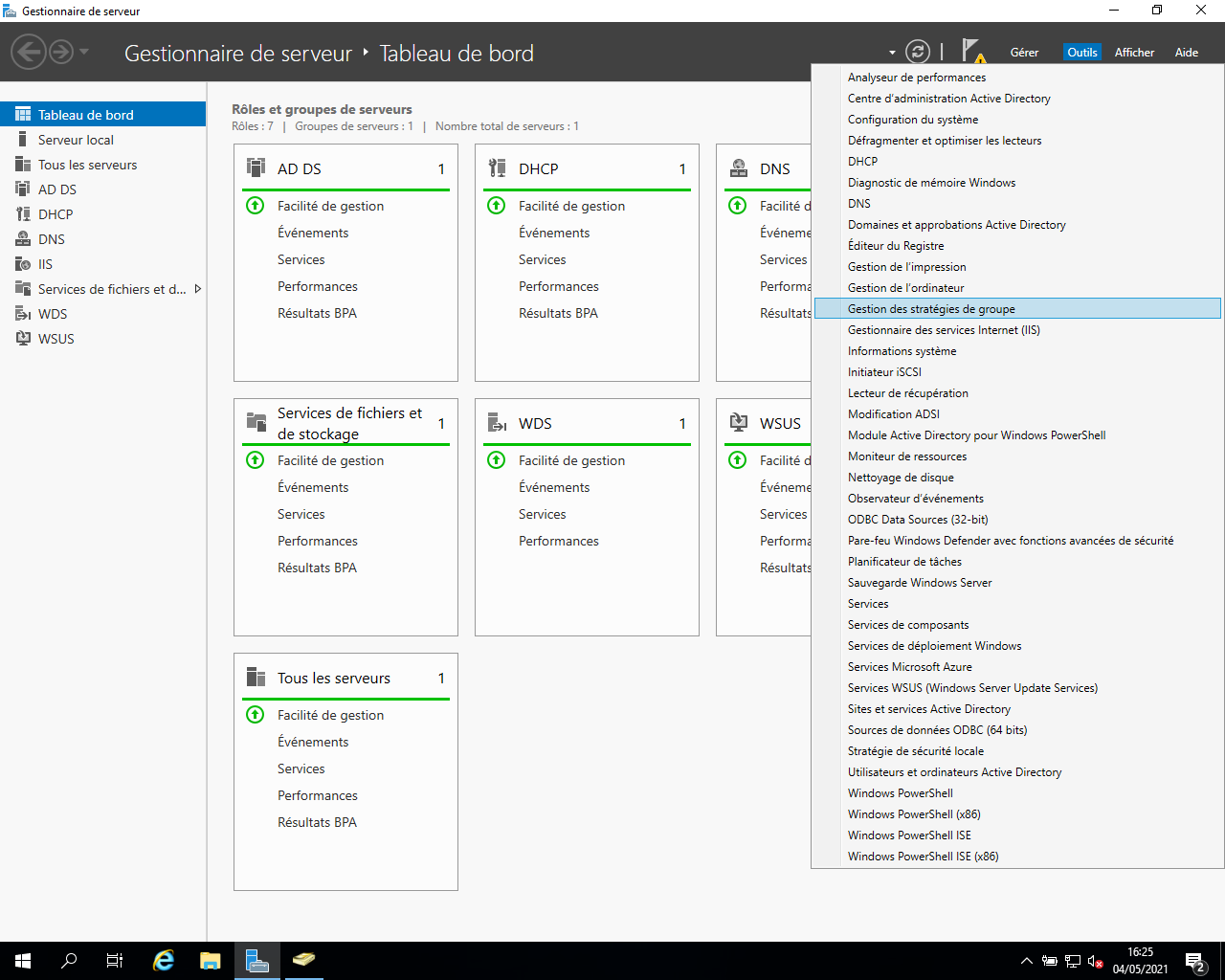

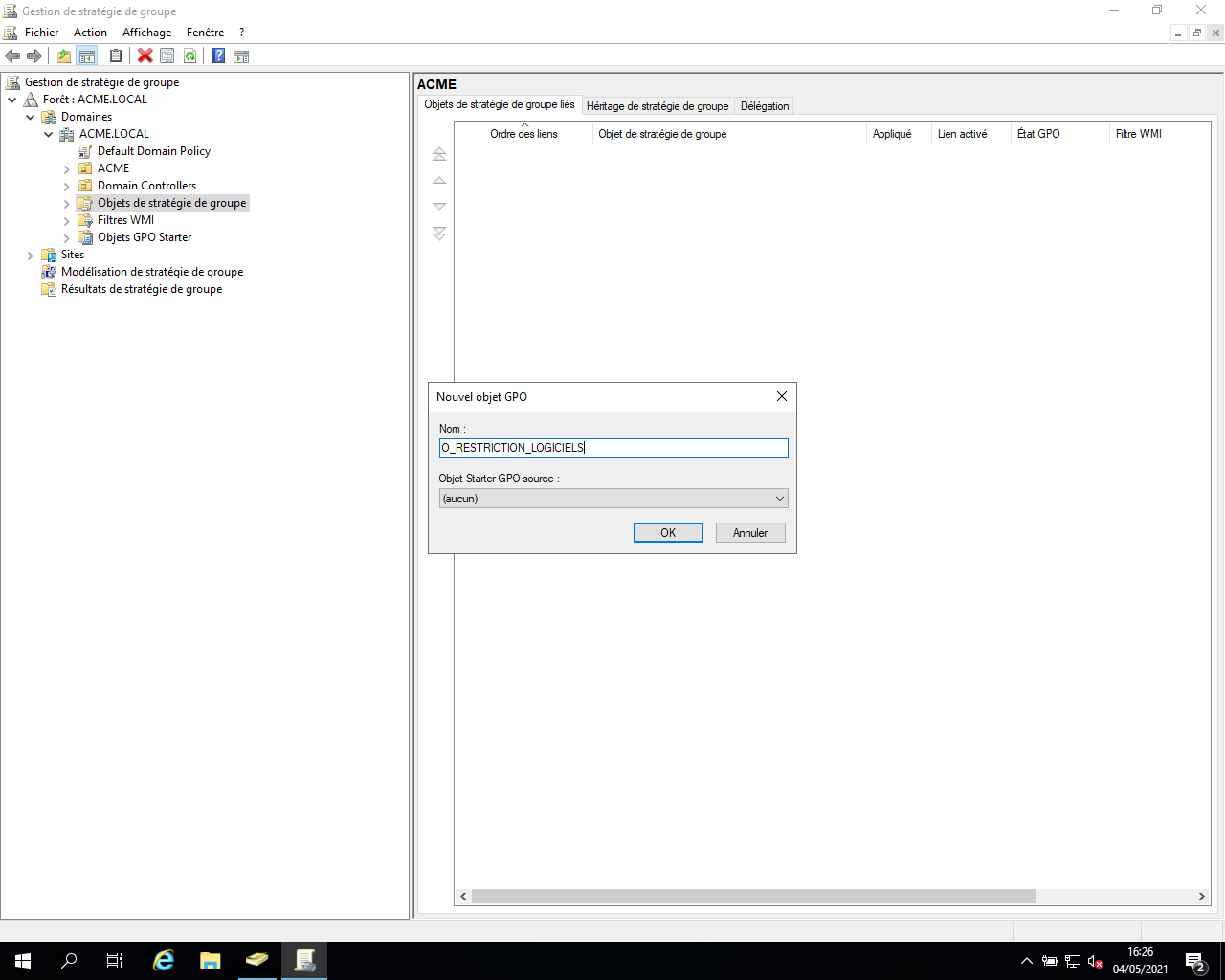

Création de la stratégie de groupe

Nous allons maintenant créer une stratégie de groupe pour mettre en place Applocker

Il faudra bien évidement lier la GPO à l'OU sur laquelle vous voulez l'appliquer...

Activation du Service "Infomations d'Application"

Pour qu'Applocker puisse fonctionne, il faut que le service "Identité de l'application" soit démarré sur les PC Windows 10. Par défaut, ce service est désactivé. Il faut donc l'activer.

Nous pouvons bien entendu intégrer ceci dans notre GPO:

Configuration Ordinateur -> Paramètre Windows -> Paramètre de sécurité -> Services Systèmes

On sélectionne le démarrage "Automatique" :

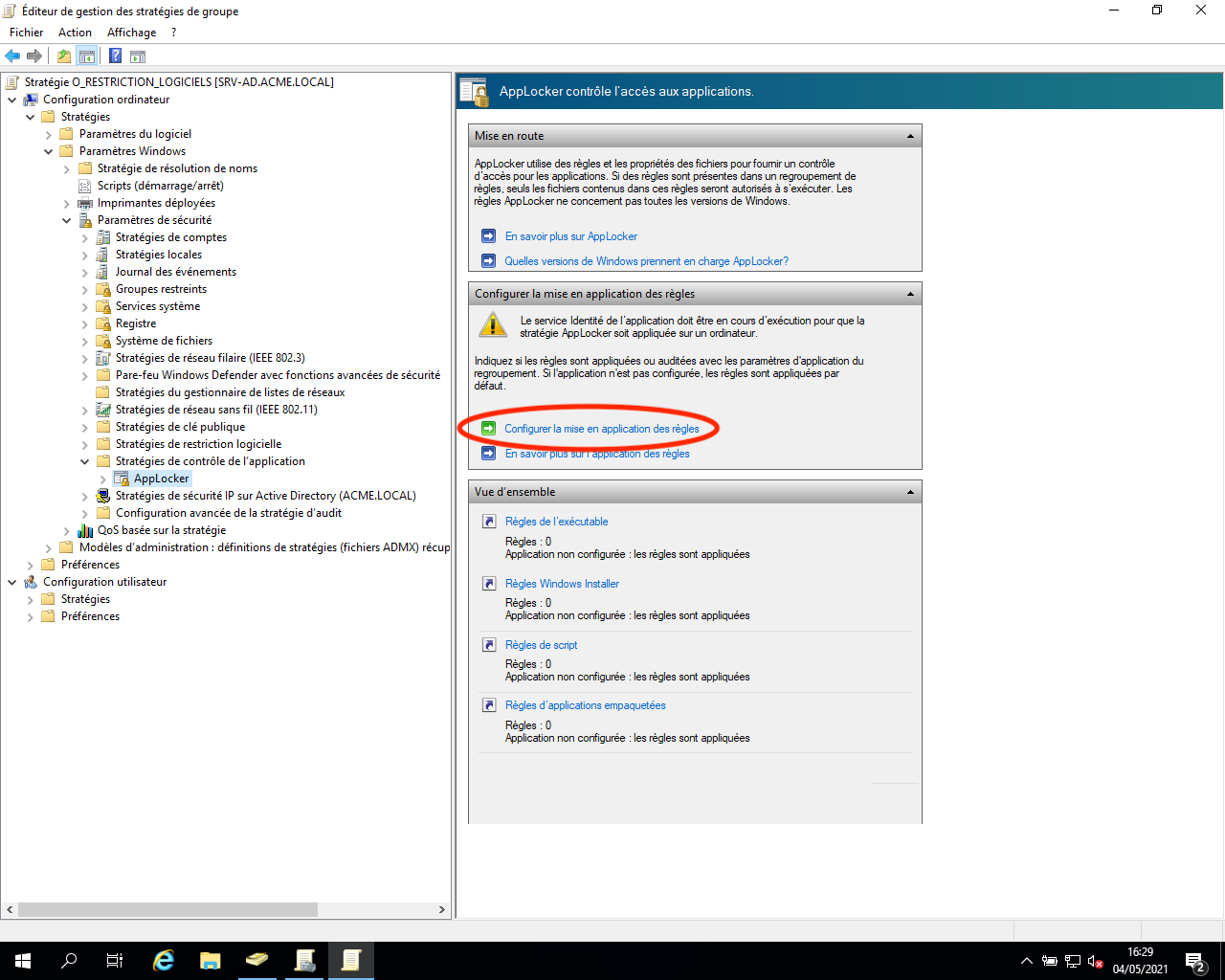

Configuration de la GPO Applocker:

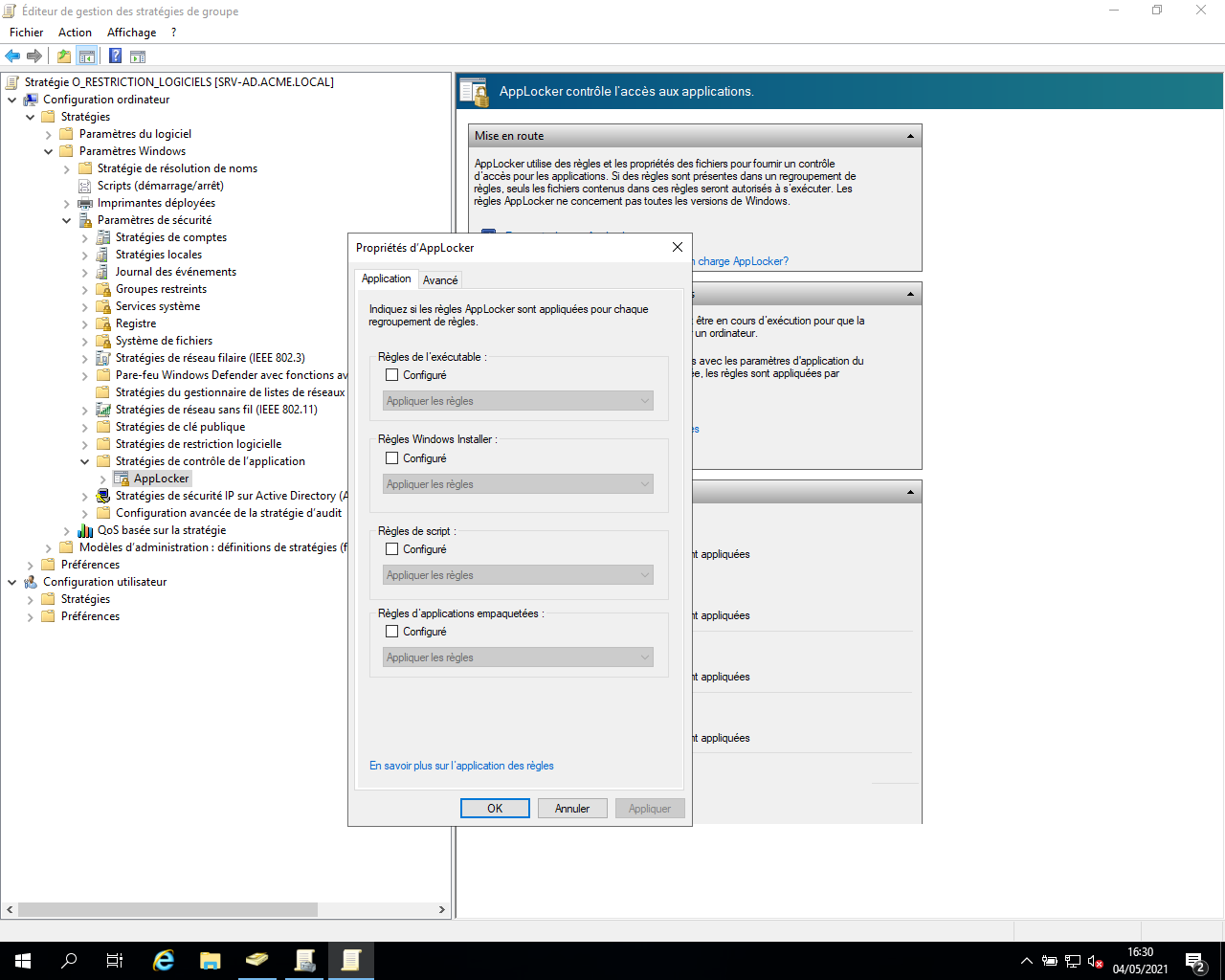

Il faut ensuite configurer la mise en application des règles. Pour cela il faut cliquer sur "Configurer la mise en application des règles"

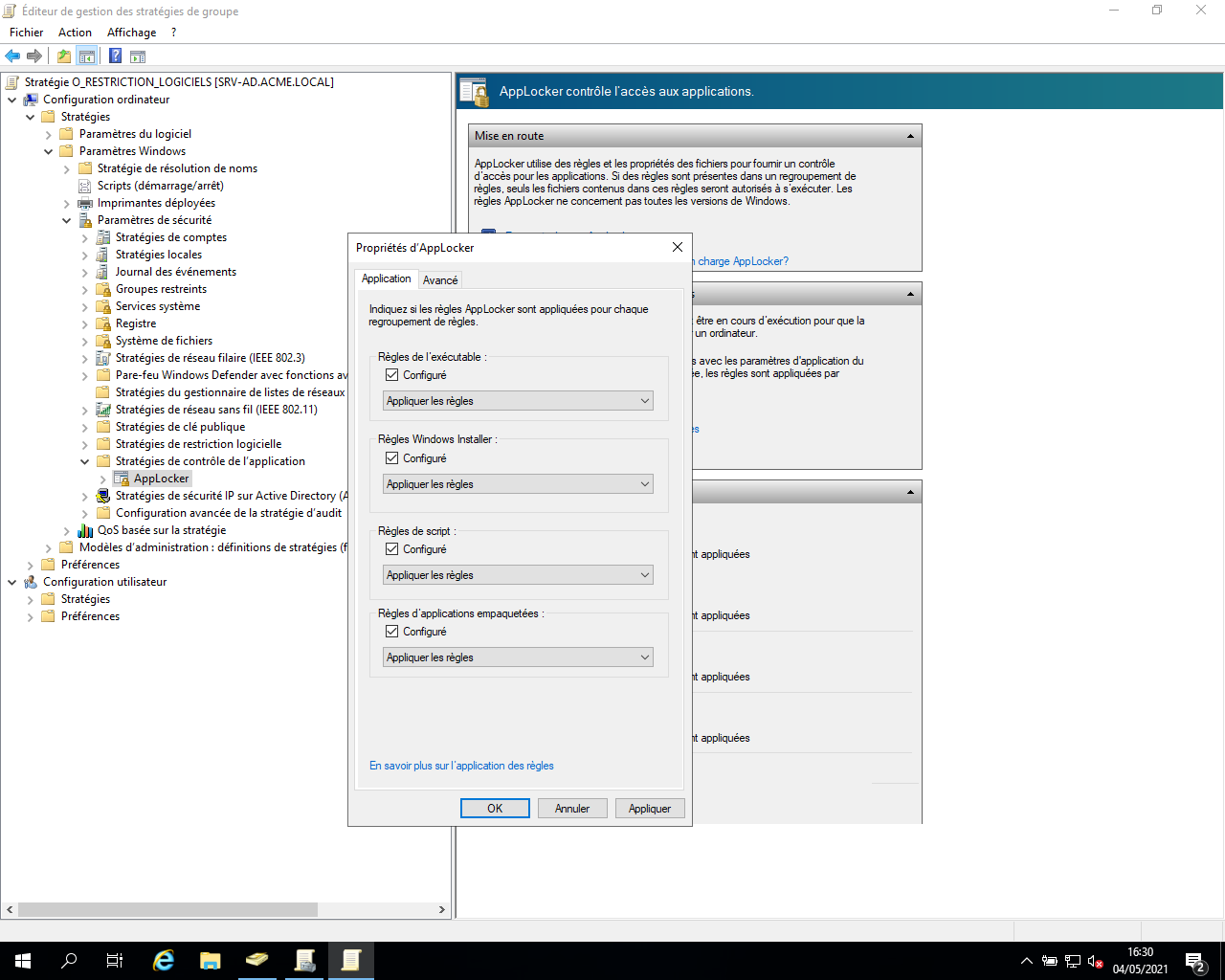

Nous allons cocher les 4 cases et sélectionner "Appliquer les règles" dans le menu déroulant.

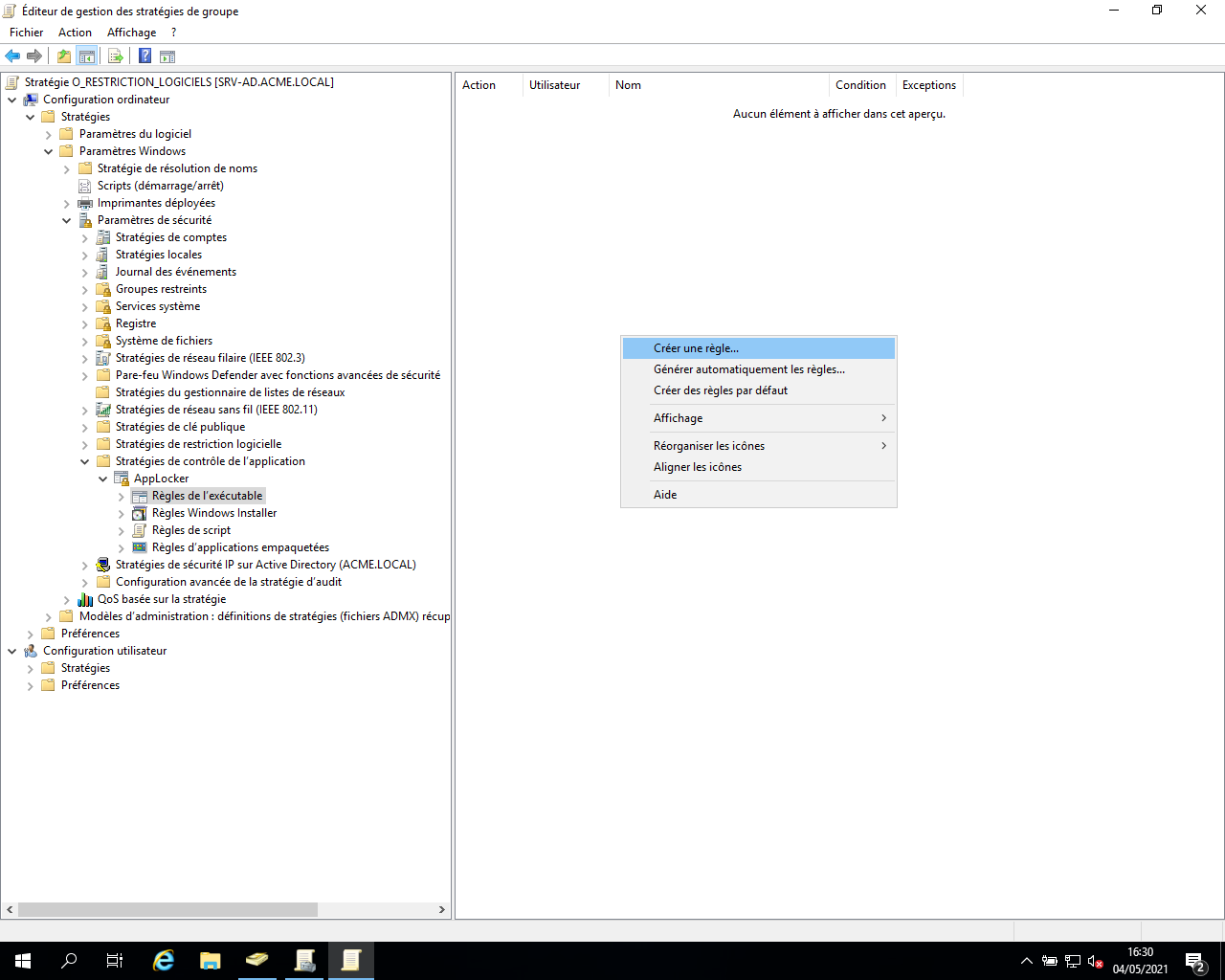

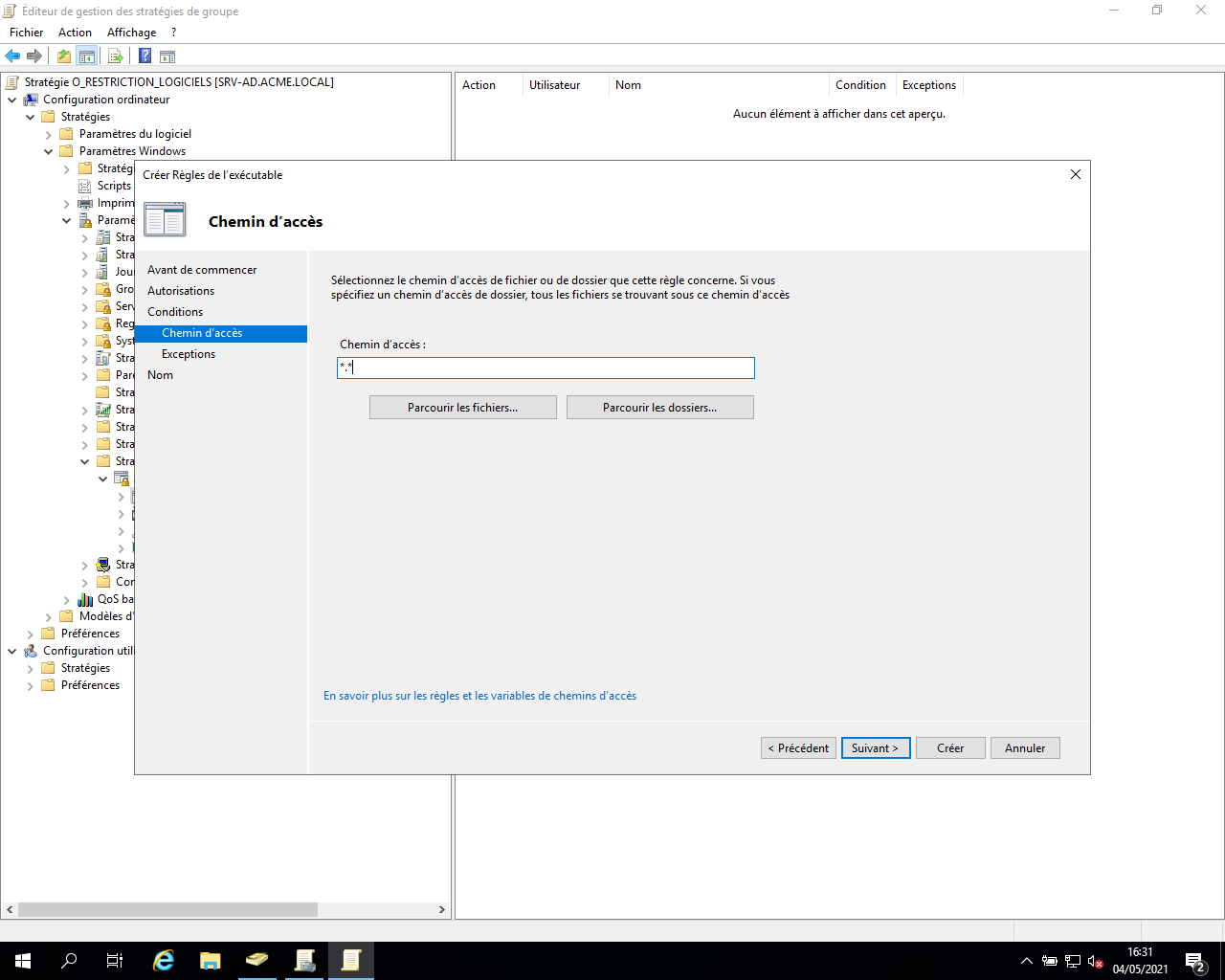

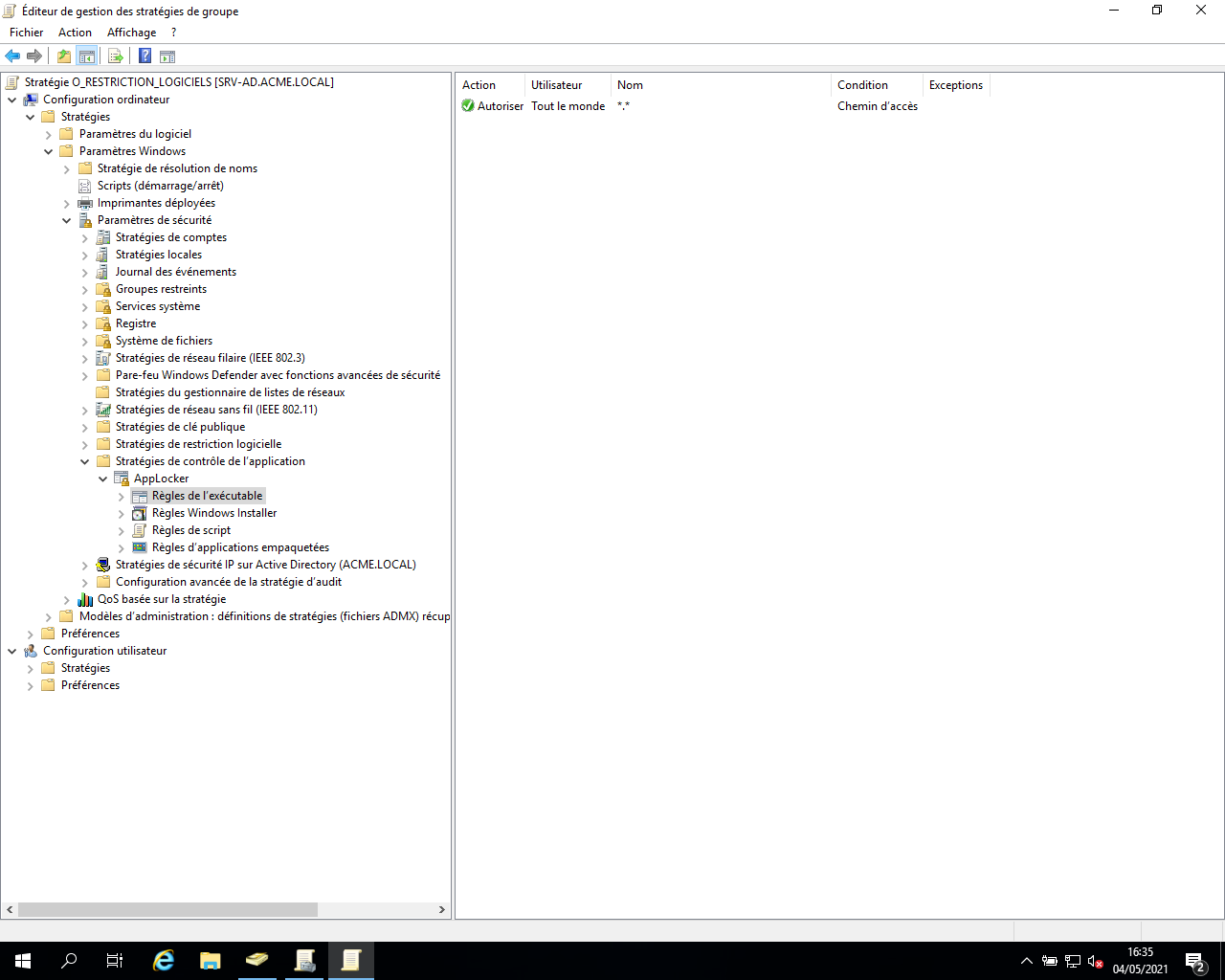

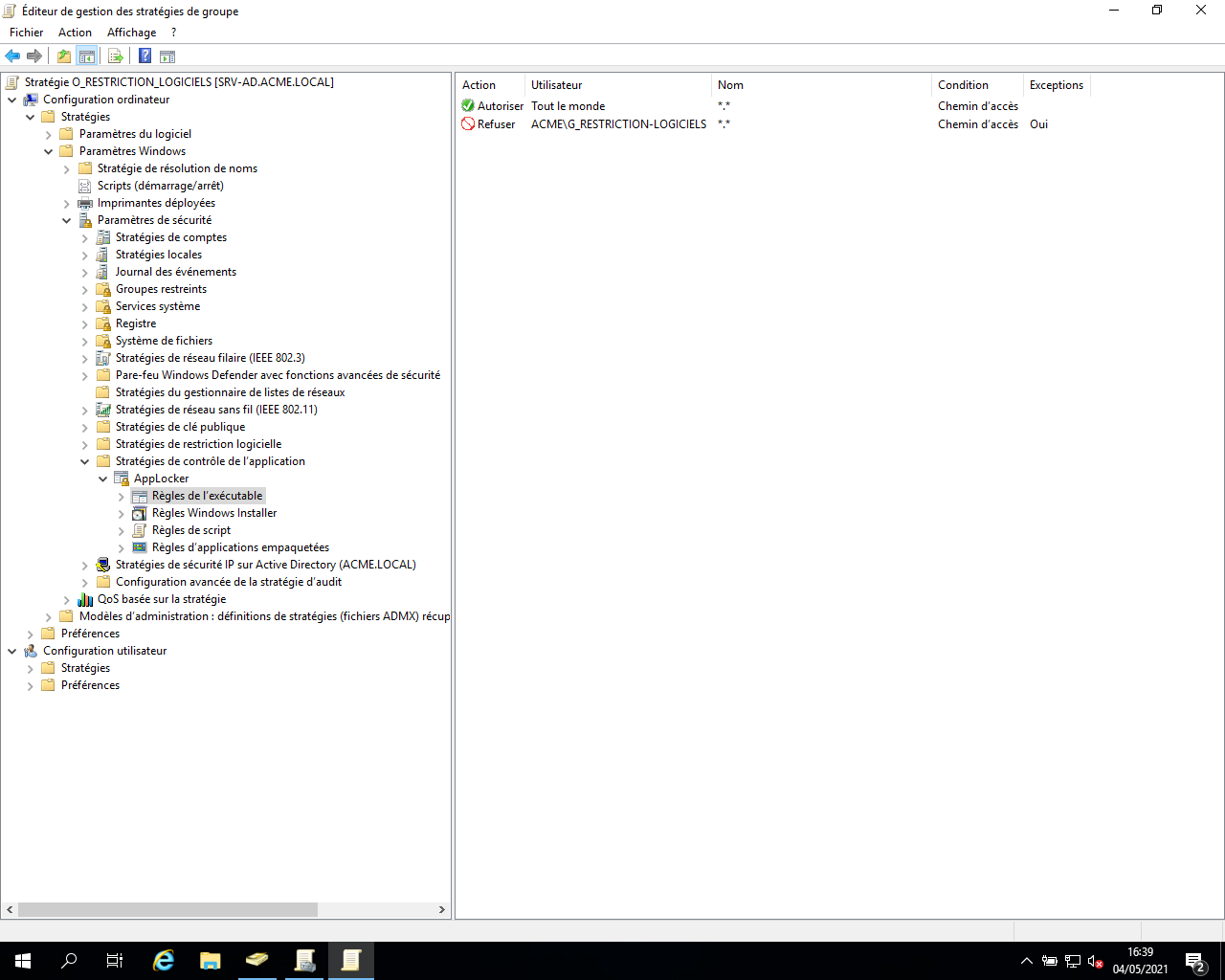

Règles de l'executable

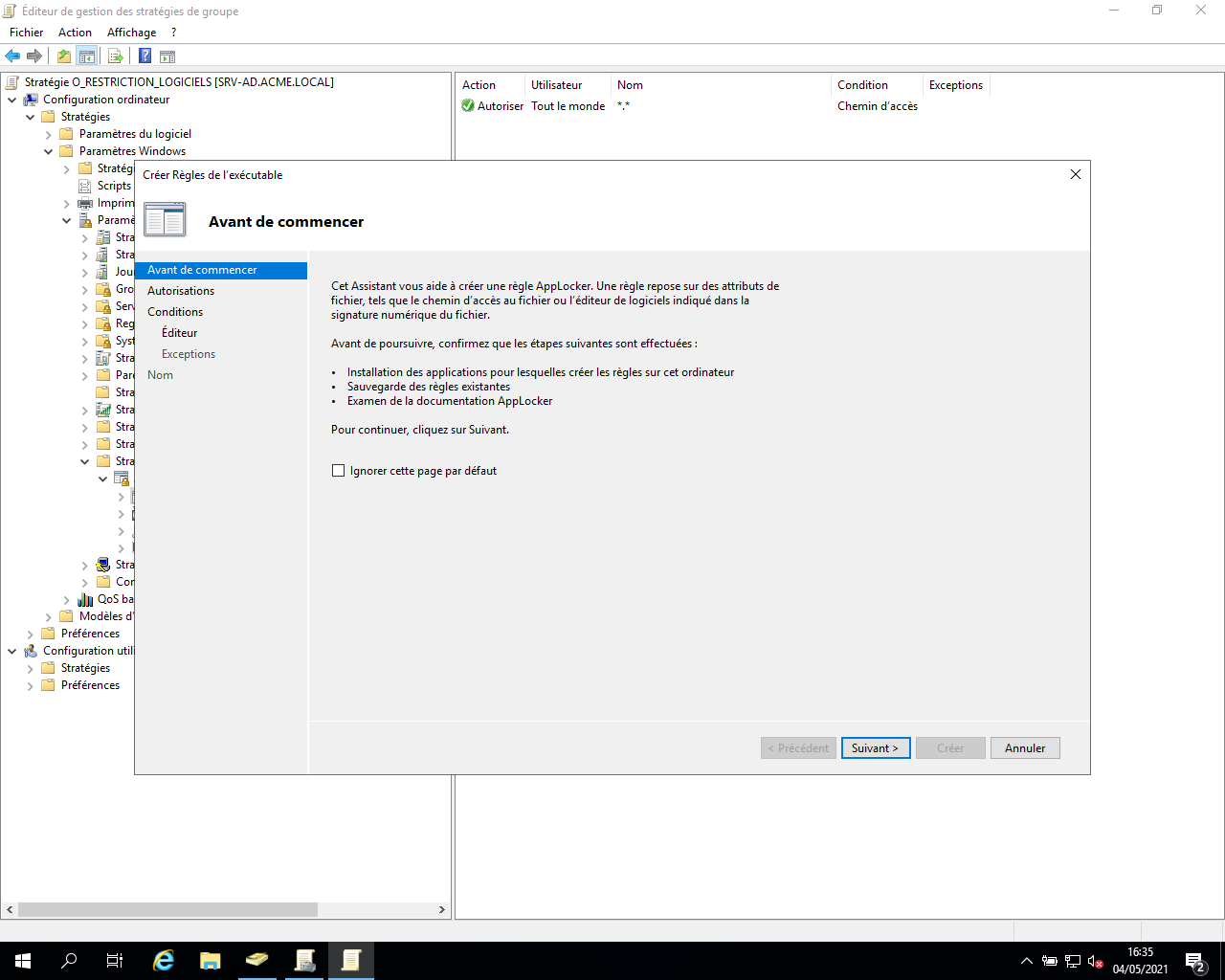

Je vais vous montrer comment créer les "règles de l'éxécutable" mais il faudra faire la même chose pour les autres catégories:

- Règles de l'éxecutable

- Règles Windows Installer

- Règles de script

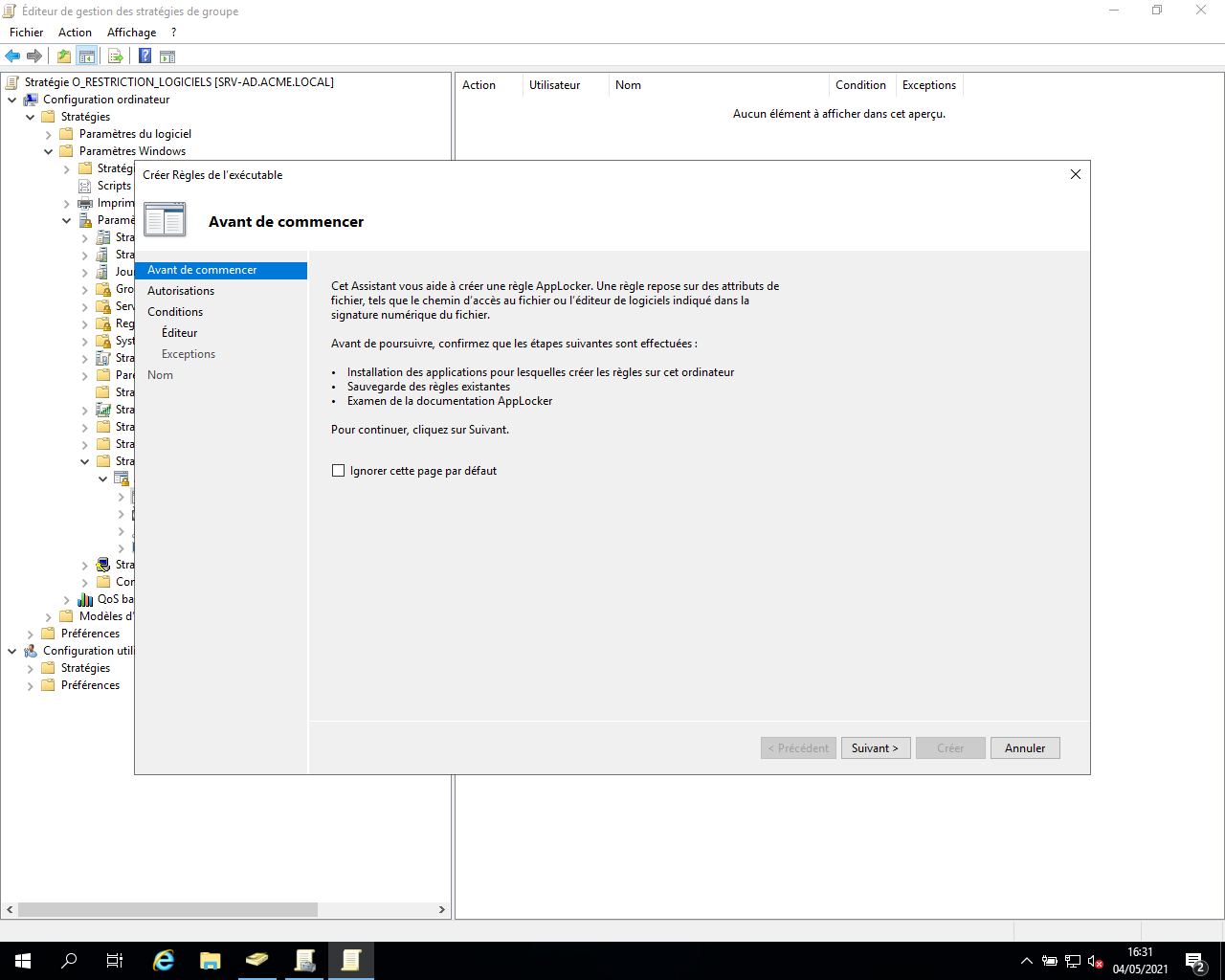

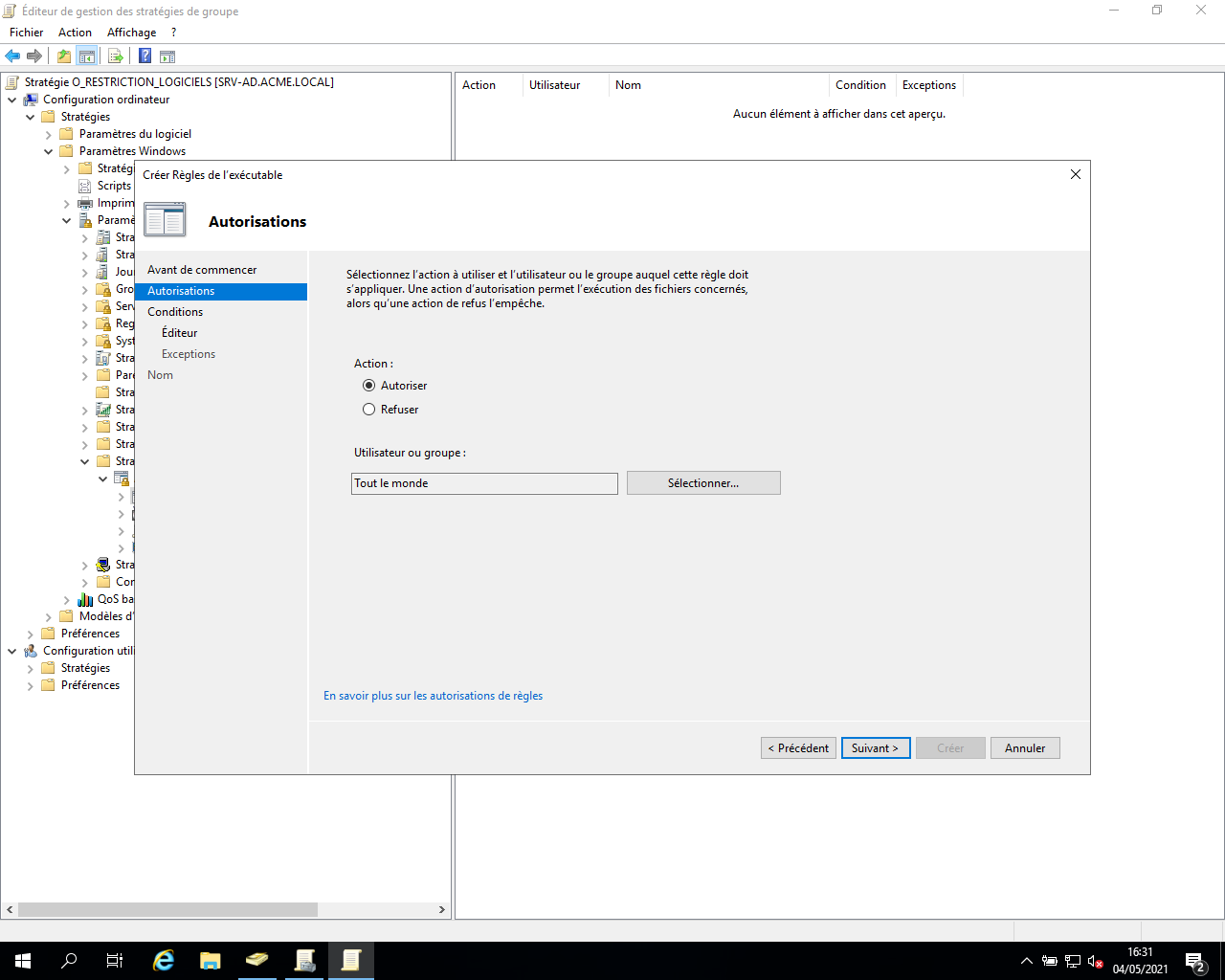

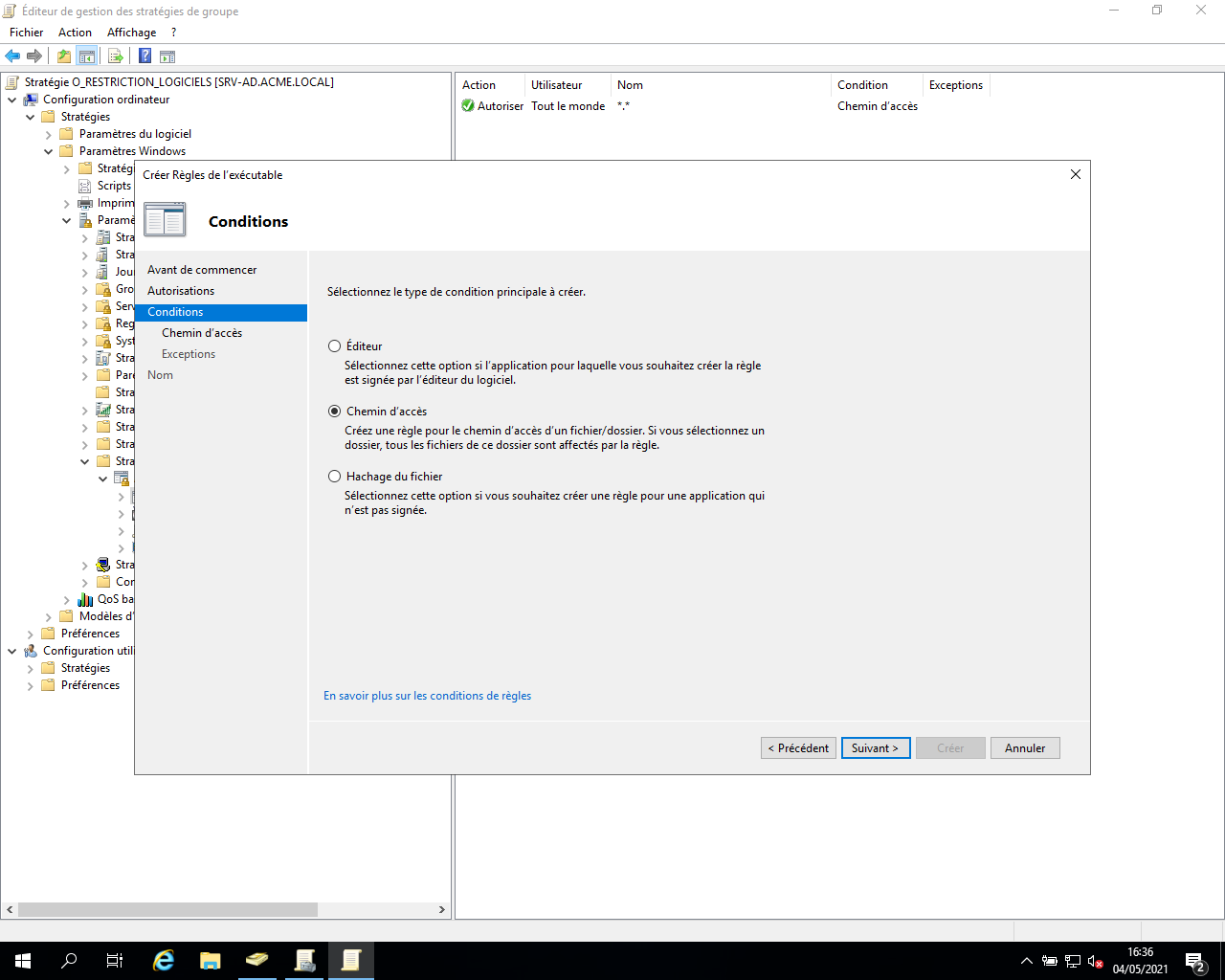

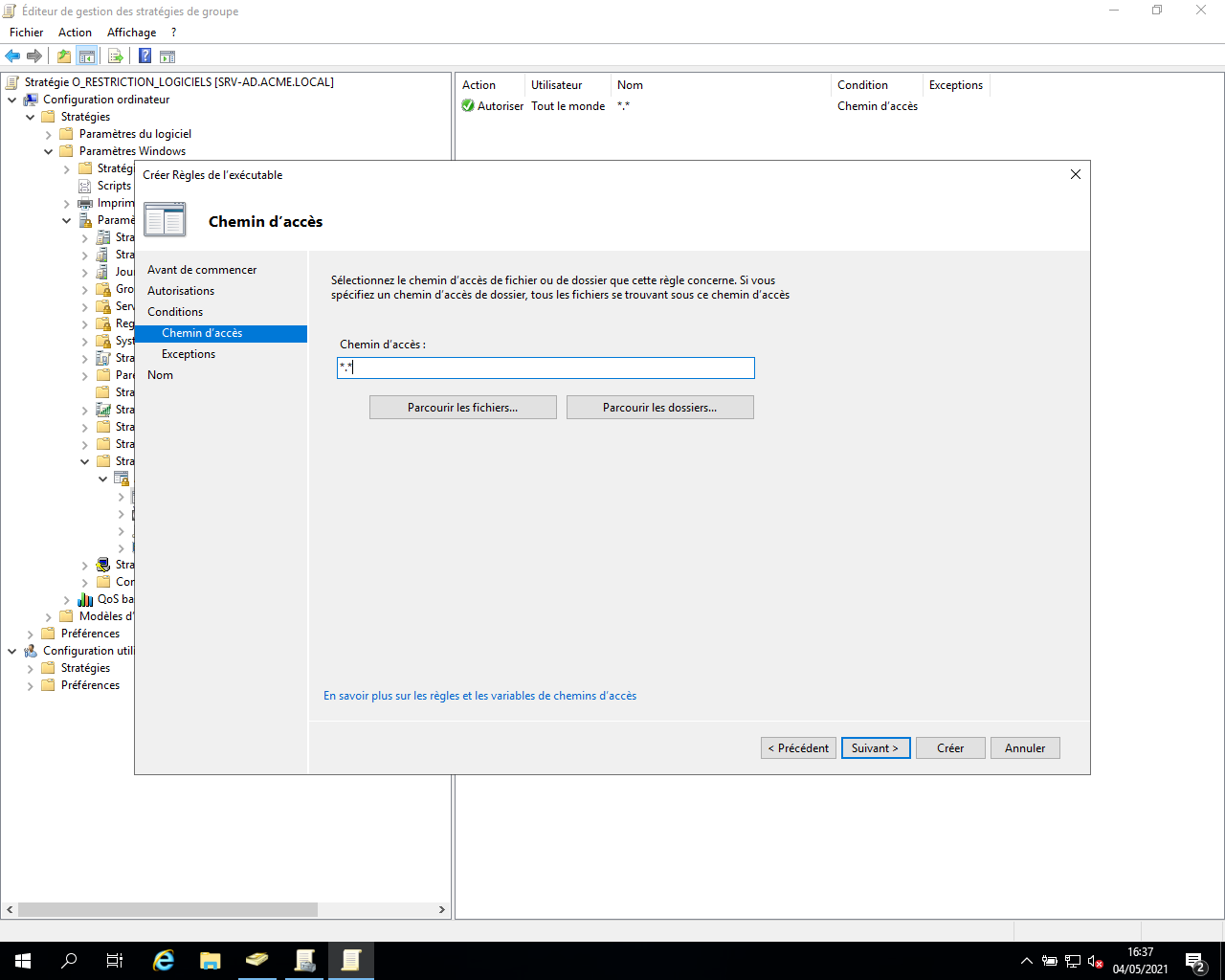

Creation de la règle "Tout le monde":

Nous allons dans un premier temps autoriser tout le monde à executer les executables.

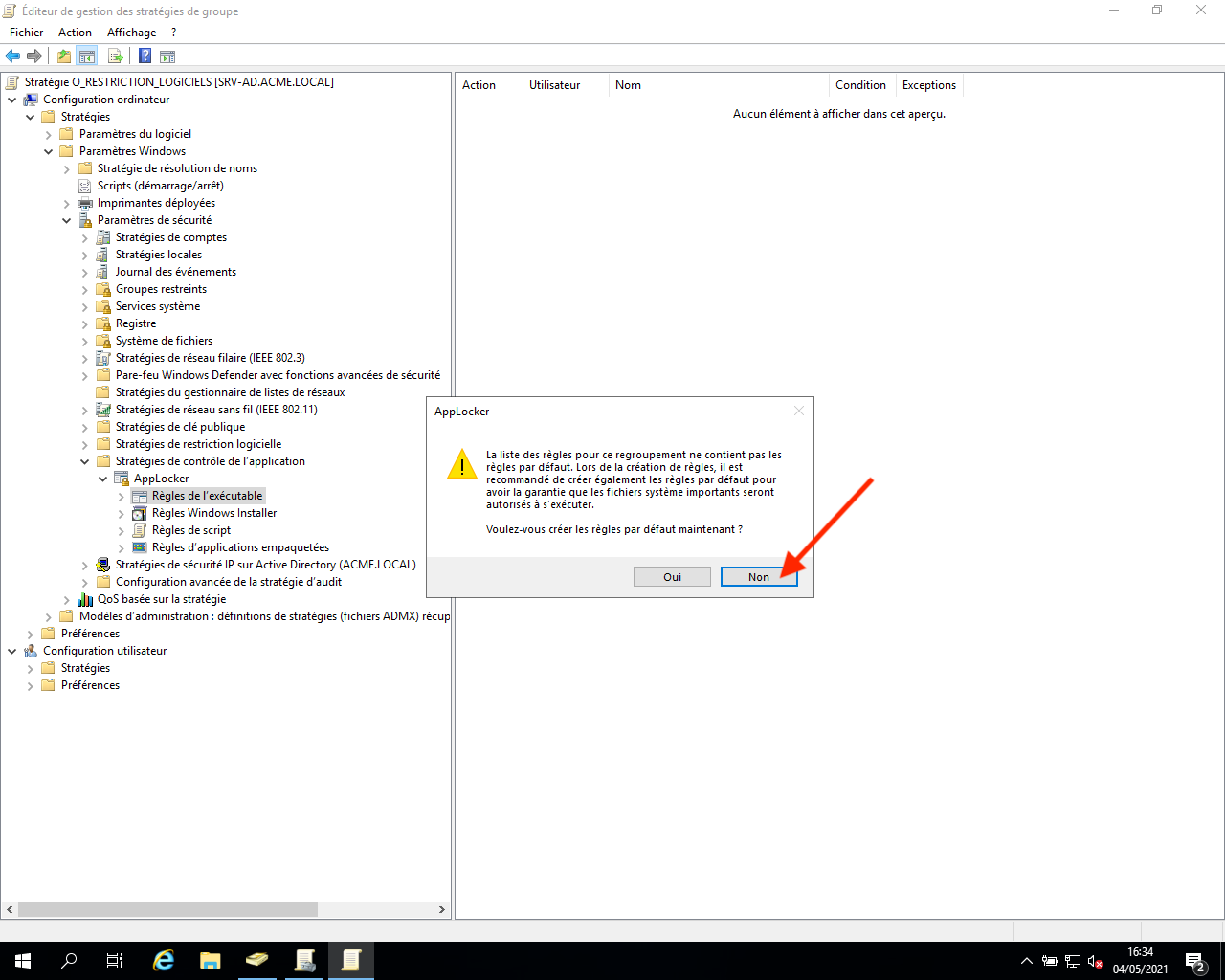

On clique maintenant sur "Non"

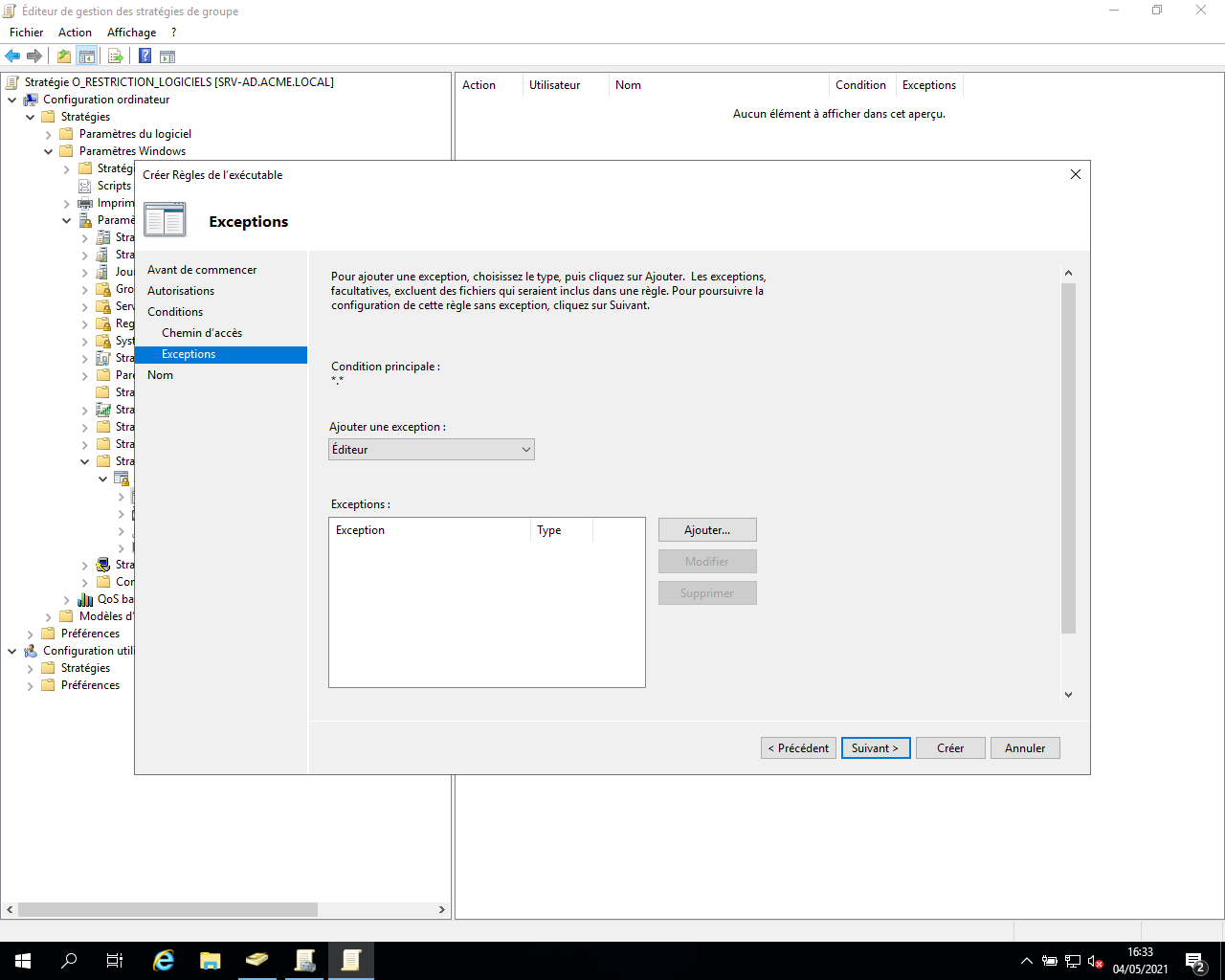

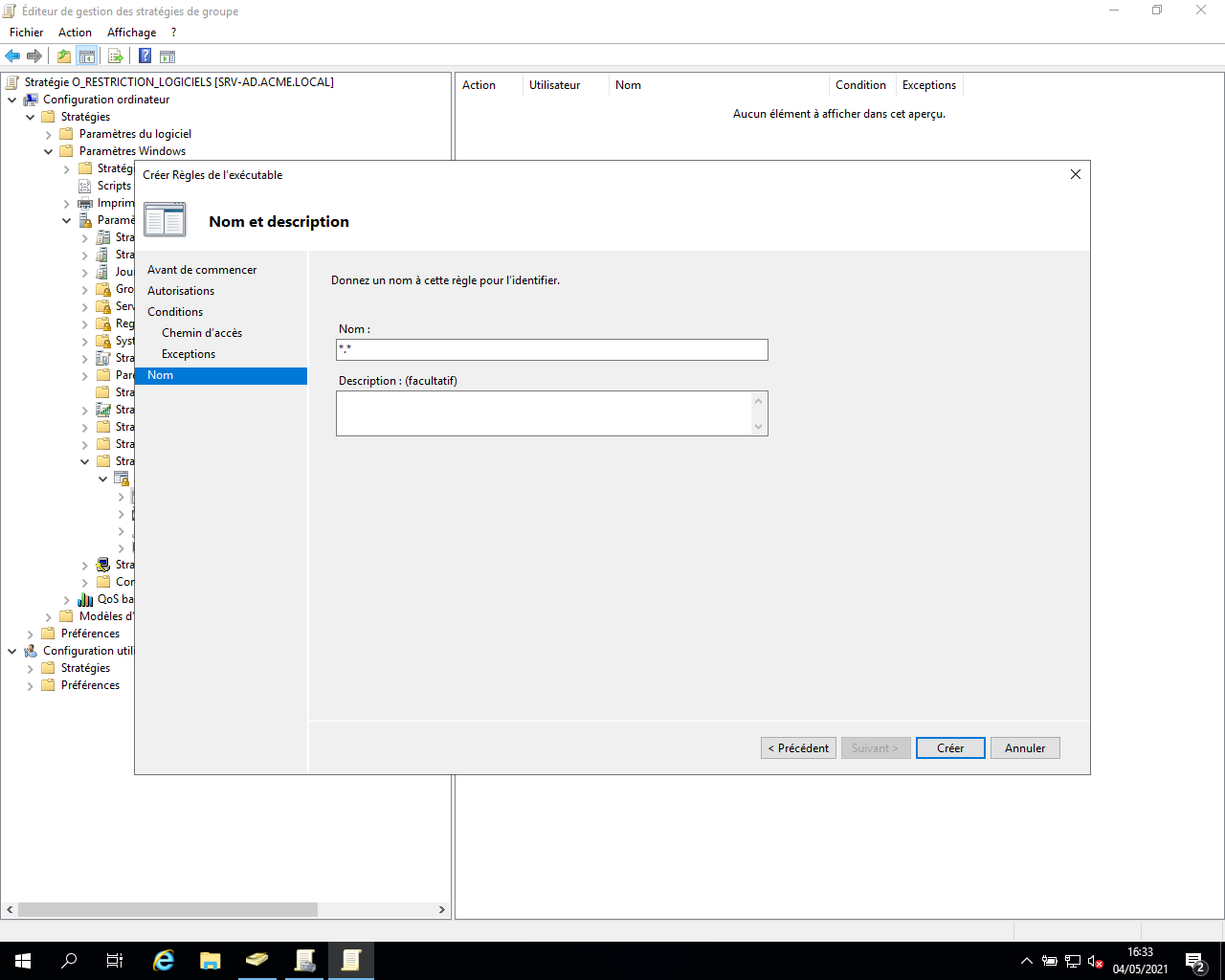

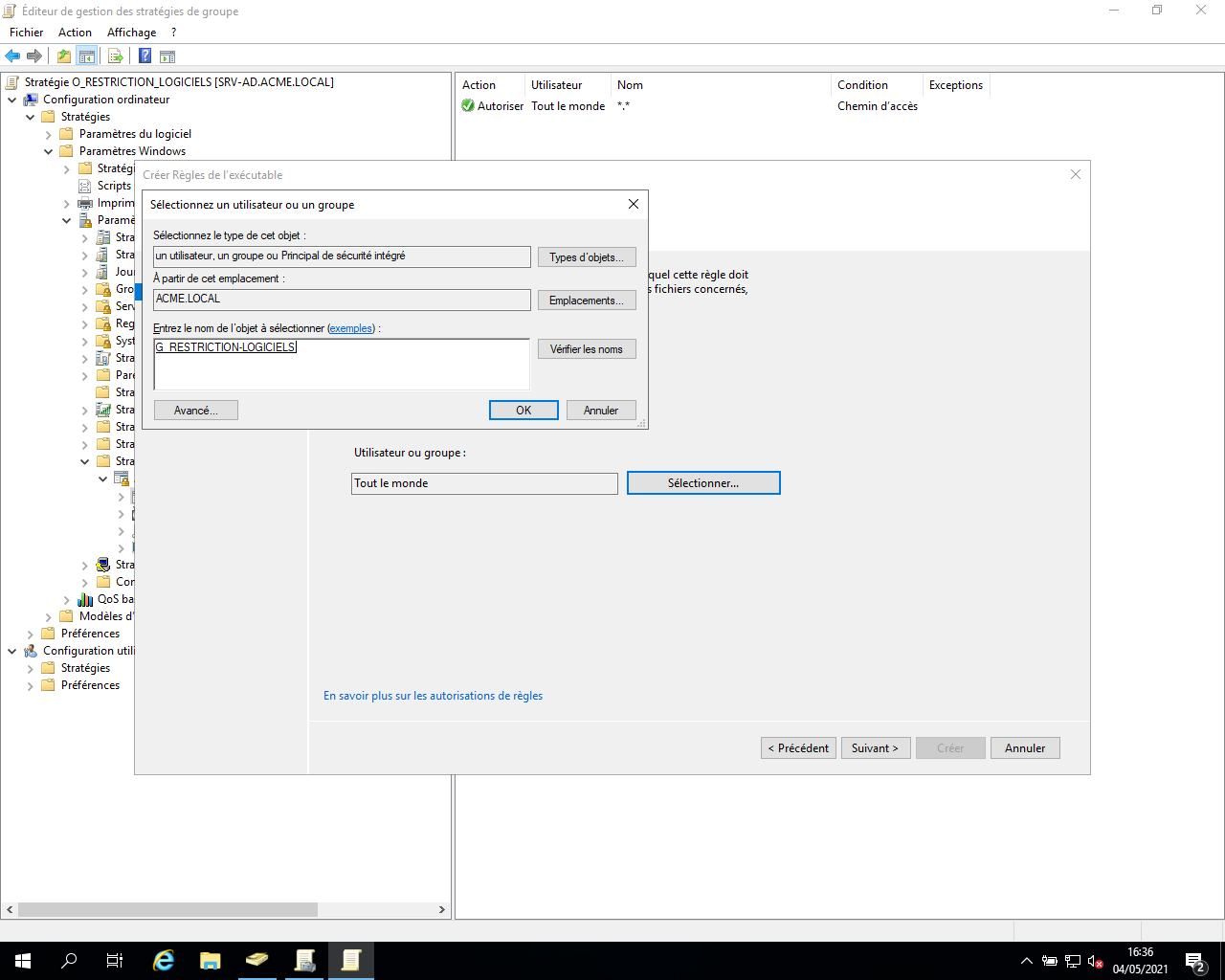

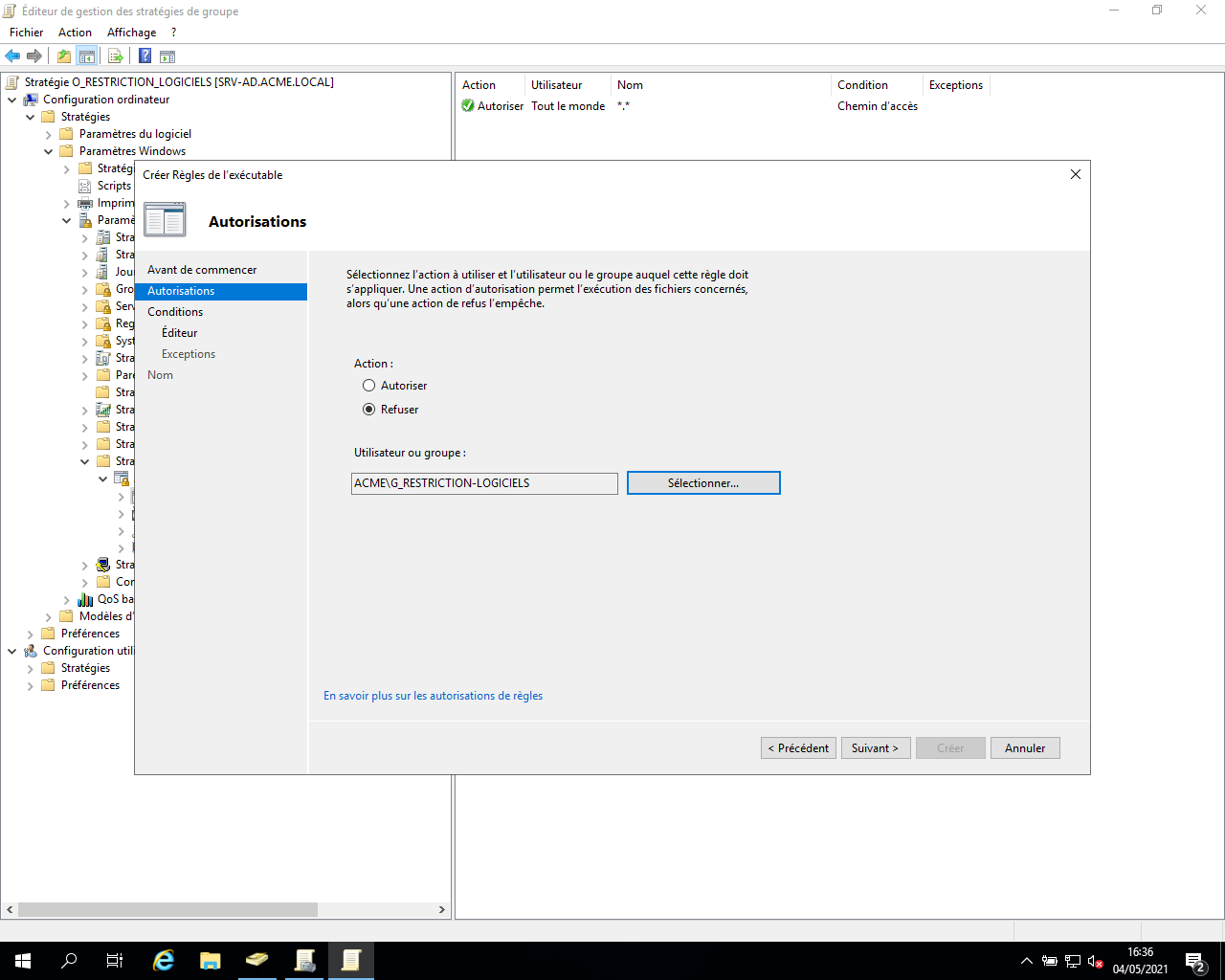

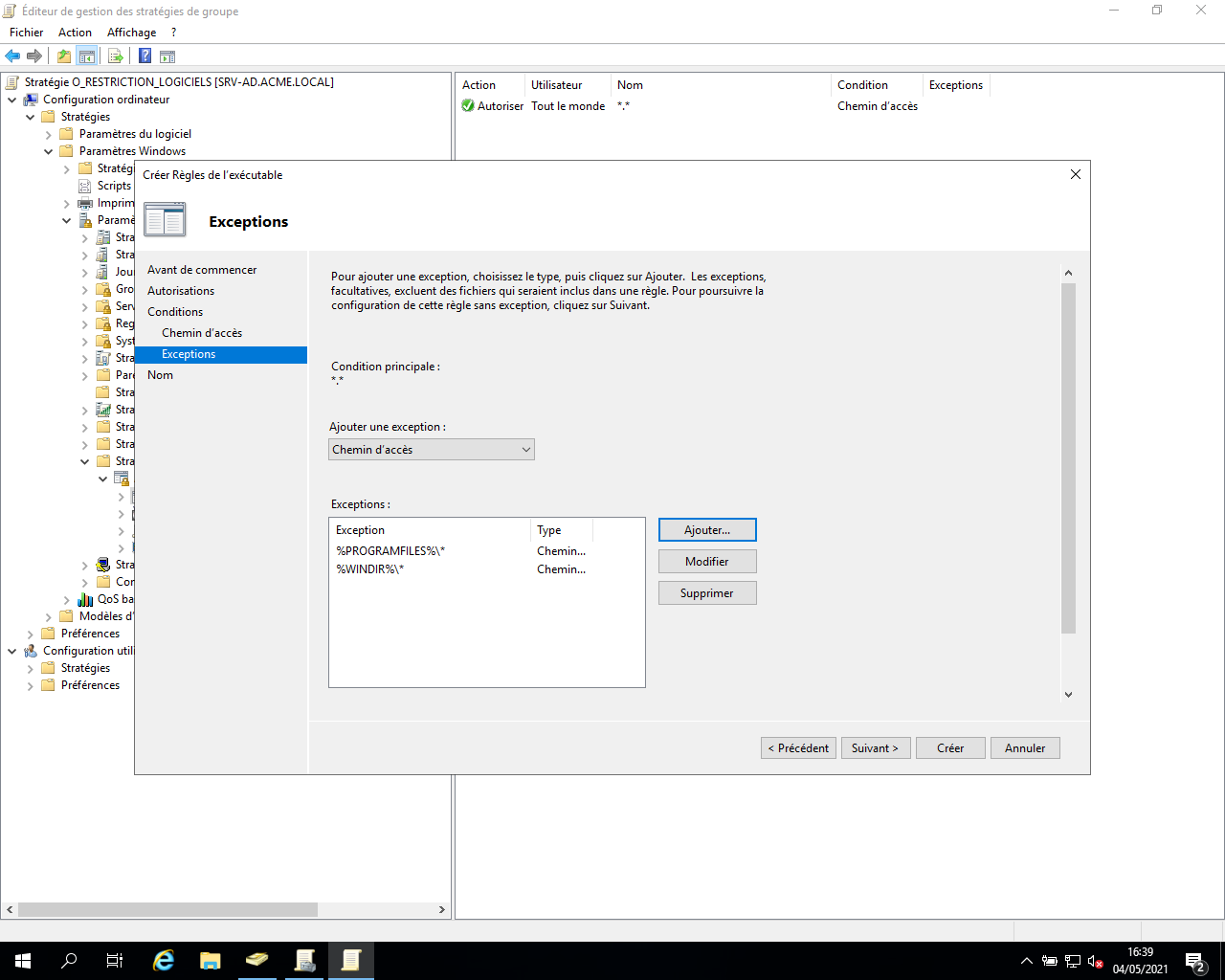

Creation de la règle "G_RESTRICTIONS_LOGICIELS"

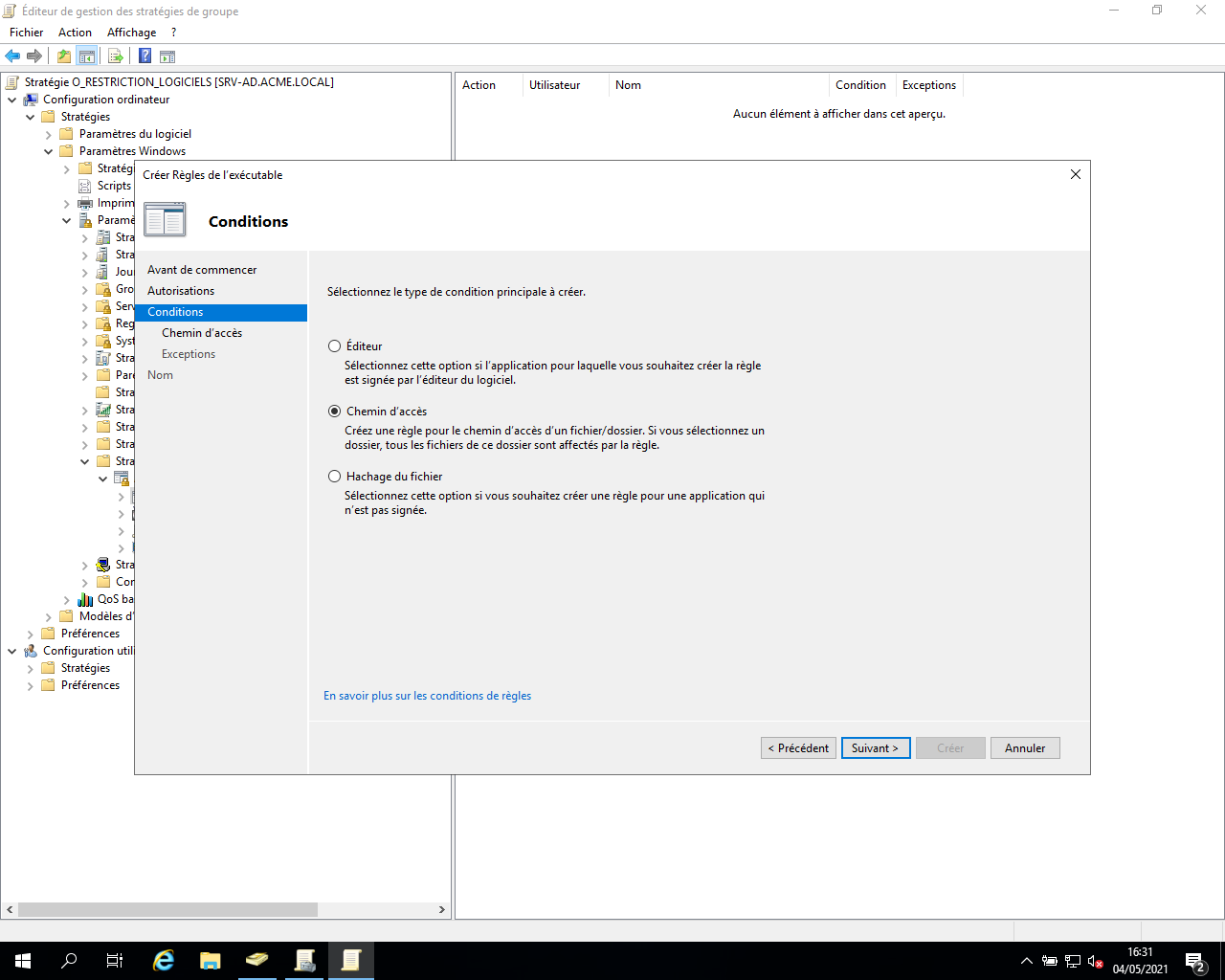

Nous allons maintenant créer une règles pour empecher les membres du groupe "G_RESTRICTION_LOGICIELS" d'execuer des executables qui ne se trouvent pas dans le dossier "Program Files" ou "Windows":

Nous appliquons cette règle au groupe "G_RESTRICTIONS_LOGICIELS"

Nous allons maintenant créer les Exceptions. Il faut cliquer sur ajouter et insérer ces deux exceptions:

%PROGRAMFILES%/*

et

%WINDIR%/*

Il faut maintenant répéter la même procédure pour:

- Règles Windows Installer

- Règles de Script

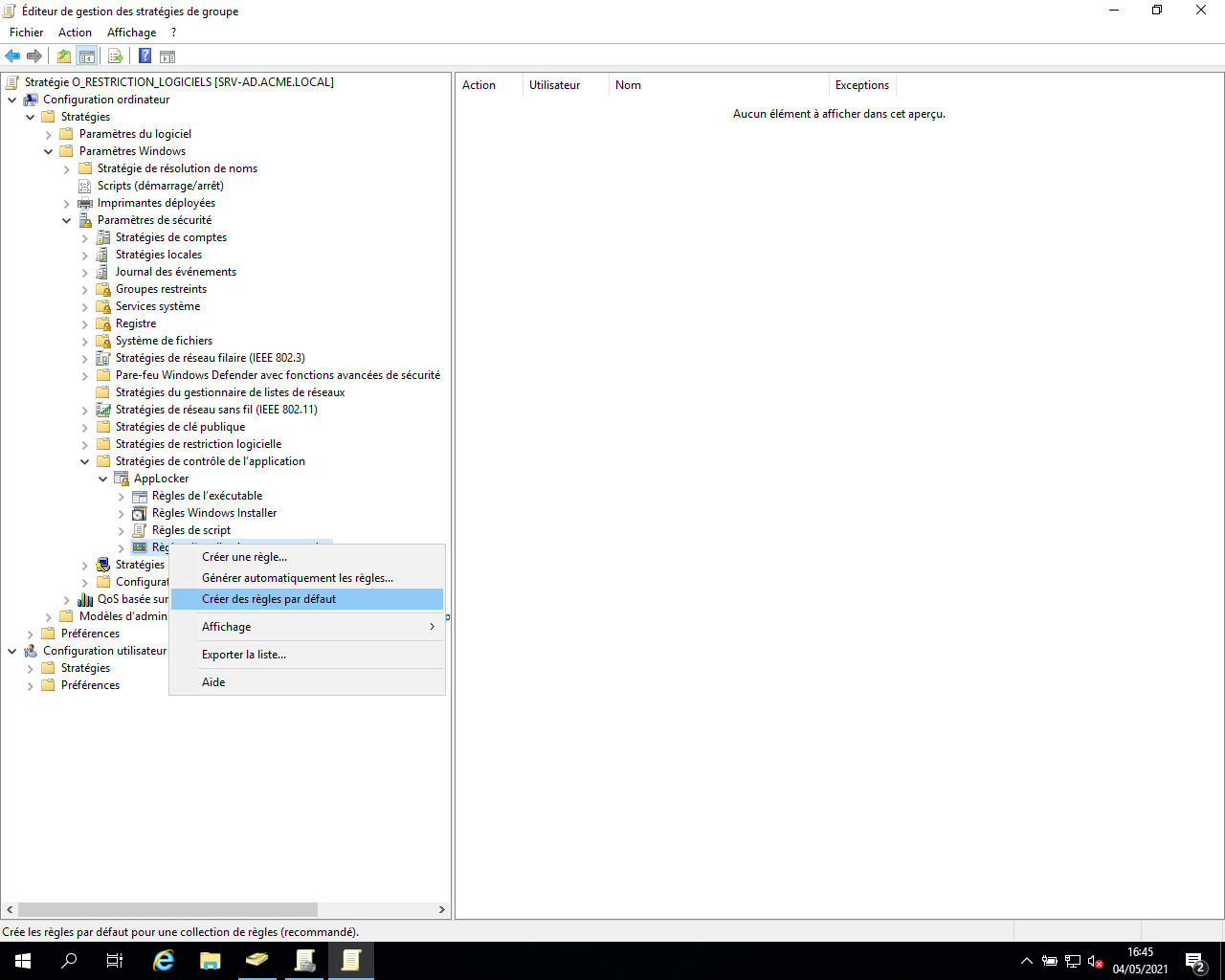

Concernant les règles d'application empaquetées, il faut générer les règles par défaut:

ATTENTION, Si vous ne générez pas de règles par défaut ici, votre menu démarrer risque de cesser de fonctionner

Vidéo de démonstration

Et voila, maintenant, les utilisateurs du groupe "G_Stagiaires" ne devraient plus pouvoir installer d'applications